A modo de definición, una extensión de archivo es una cadena de caracteres que se coloca después del punto en los nombres de archivos. Para los sistemas operativos basados en OS, la función de la extensión de archivo es definir el formato y diferenciar los archivos para otros sistemas operativos no determinan necesariamente el tipo.

En los sistemas antiguos se limitaba a tres la cantidad de caracteres para las extensiones de archivo. (Ejemplo de extensión de archivo de Microsoft Word versiones antiguas: Prueba.doc). En la actualidad este límite fue cambiado y los mismos sistemas utilizan este añadido en las extensiones para mostrar versiones recientes de sus sistemas: Prueba.docx. extensión para Microsoft Word 2013 y versiones posteriores.

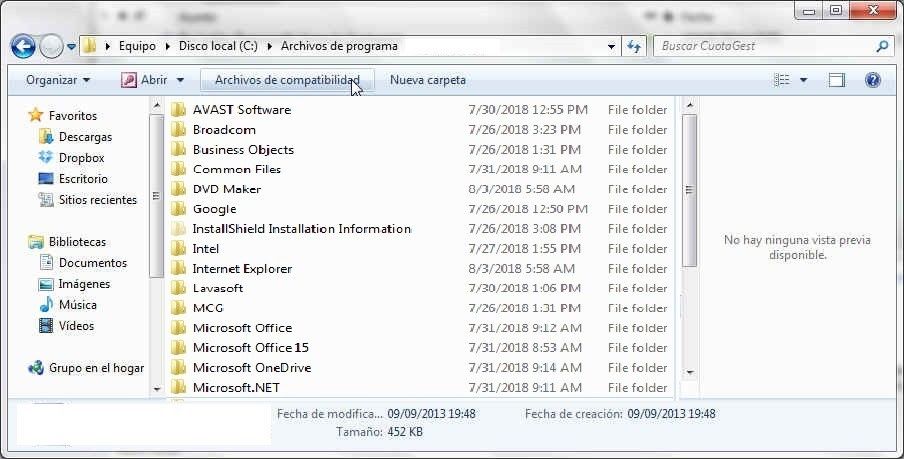

Para un usuario común, resulta complicado encontrarse con un CD de instalación y ver que dentro de éste se encuentran una serie de archivos y no saber cual de ellos debe presionar para poder iniciar la instalación. Si este usuario reconoce las extensiones de esos archivos fácilmente podría identificar que el sistema.exe es el archivo de ejecución.

A continuación, una lista reducida de las extensiones de archivos más conocidas, a modo de instructivo para aquellos usuarios menos relacionados con temas informáticos.

Extensión Descripción

.dll Librería, extensión de aplicación

.ini Opciones de configuración

.db Base de datos

.sys Archivo de Sistema

.tmp Archivo temporal

.divx DivX Player

.avi Audio y vídeo intercalado.

.mp3 Formato de audio digital comprimido

.mp4 Formato de audio y vídeo sin pérdidas de calidad

.bmp Mapa de bits

.jpeg siglas en ingles de Joint Photographic Experts Group

.gif Imagen en movimiento

.doc extensión para documentos

.txt extensión para documentos plano

.exe archivos ejecutables

Existen infinidad de extensiones de archivos, nombrarlas todas es casi imposible, ya que incluso en su mayoría, los programas utilizan las extensiones de archivo como forma de identidad. Ir familiarizándose con las extensiones aporta conocimiento sobre los archivos al momento de trabajar con ellos.